24. Tor┬Ā: le Routage en oignon▲

Tor (le Routage en oignon) est un r├®seau tr├©s perfectionn├® de serveurs proxys.

24-1. Informations G├®n├®rales▲

| Syst├©me d'exploitation support├® | |

| Langues | 13 langues |

| Site Web | https://www.torproject.org |

| Support | Liste de diffusion┬Ā: https://lists.torproject.org/cgi-bin/mailman/listinfo/tor-talk/td> |

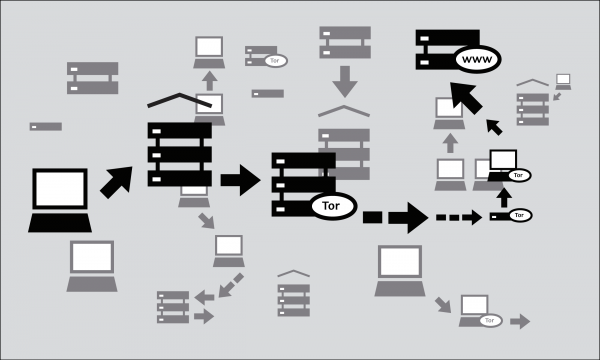

Quand vous utilisez Tor pour acc├®der ├Ā un site web, vos communications sont achemin├®es de fa├¦on al├®atoire, via un r├®seau de proxys ind├®pendants et b├®n├®voles. Tout le trafic entre les serveurs Tor (ou relais) est crypt├®, et chacun des relais ne conna├«t que l'adresse IP de deux autres - celui qui le pr├®c├©de imm├®diatement et celui qui le suit imm├®diatement dans la cha├«ne.

Ceci a pour but d'emp├¬cher d'├®tablir tout lien. Tor rend la t├óche tr├©s difficile dans les cas suivants┬Ā:

- que votre fournisseur d'acc├©s ou tout autre observateur local sache ├Ā quel site web vous voulez acc├®der ou quelle information vous envoyez┬Ā;

- que le site web connaisse votre identit├® (du moins votre adresse IP)┬Ā;

- qu'un quelconque des relais ind├®pendants connaisse votre identit├®, puisse vous localiser ou savoir o├╣ vous allez, que ce soit directement en ayant votre adresse IP ou en arrivant ├Ā d├®duire ces informations ├Ā partir de vos habitudes de navigation gr├óce ├Ā une observation r├®guli├©re de votre trafic.

24-2. De quoi ai-je besoin pour utiliser le r├®seau TOR┬Ā?▲

Pour se connecter ├Ā l'Internet par le r├®seau Tor, et l'utiliser pour pr├®server son anonymat, la confidentialit├® de sa vie priv├®e et contourner la censure, vous devez installer sur votre ordinateur le logiciel client Tor. Il est ├®galement possible d'ex├®cuter une version portable du programme ├Ā partir d'une cl├® USB ou tout autre p├®riph├®rique externe.

Tor est compatible avec la plupart des versions de Windows, Mac OS X et GNU/Linux.

24-3. Avec quels logiciels est-il compatible┬Ā?▲

Tor utilise une interface proxy SOCKS pour se connecter aux applications, donc toute application compatible avec SOCKS (versions 4, 4a et 5) peut voir son trafic rendu anonyme gr├óce ├Ā Tor, notamment┬Ā:

- la plupart des navigateurs Web┬Ā;

- de nombreux clients de messagerie instantan├®e et de r├®seaux IRC┬Ā;

- des clients SSH┬Ā;

- des clients emails.

Si vous avez install├® Tor ├Ā partir de Vidalia Bundle, Tor Browser Bundle ou Tor IM Browser Bundle, Tor aura ├®galement configur├® une application proxy HTTP comme frontal pour le r├®seau Tor. Cela permettra ├Ā d'autres applications non compatibles avec SOCKS de fonctionner avec Tor.

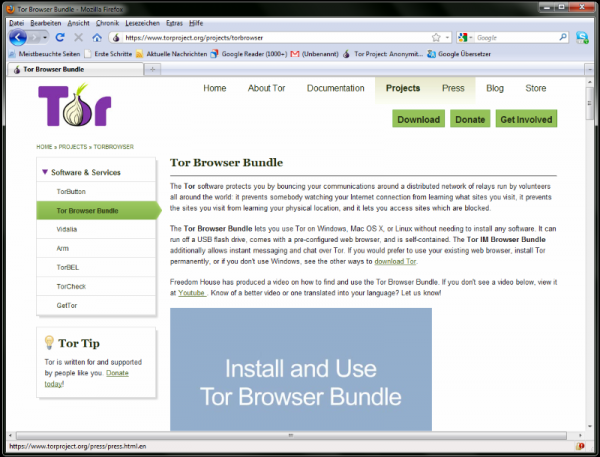

Si Tor vous int├®resse principalement pour surfer sur le Web et chatter, vous trouverez plus facile d'utiliser Tor Browser Bundle ou Tor IM Browser qui vous proposeront des solutions pr├®configur├®es et pr├¬tes ├Ā l'emploi. Tor Browser Bundle comprend ├®galement un Torbutton, qui am├®liore la protection de la vie priv├®e quand on utilise Tor avec un navigateur Web. Les deux versions de Tor sont t├®l├®chargeables ├Ā partir de https://www.torproject.org/projects/torbrowser.

24-4. Avantages et risques▲

Tor peut s'av├®rer un outil tr├©s efficace pour le contournement de la censure et la protection de votre identit├®. Le cryptage avec Tor dissimule le contenu de vos communications au regard de votre op├®rateur local de r├®seau, l'emp├¬che de voir avec qui vous communiquez et quels sites Web vous regardez. S'il est utilis├® correctement, il offre une protection de l'anonymat largement sup├®rieure ├Ā celle d'un proxy unique.

Toutefois┬Ā:

- Tor est vuln├®rable au blocage. La plupart des n┼ōuds de Tor figurent dans un annuaire public┬Ā; il est donc facile pour des op├®rateurs de r├®seau d'avoir acc├©s ├Ā cette liste et d'ajouter les adresses IP de ces n┼ōuds ├Ā un filtre. (Une fa├¦on de tenter d'├®viter ce type de blocage est d'utiliser l'un des divers ponts Tor┬Ā: ce sont les n┼ōuds d'entr├®e de Tor qui ne sont pas affich├®s publiquement, pr├®cis├®ment pour ├®viter le blocage)┬Ā;

- Certains programmes que vous pourriez utiliser avec Tor posent des probl├©mes et peuvent donc compromettre l'anonymat. Tor Browser Bundle inclut une version de Firefox o├╣ Torbutton est install├®. Torbutton d├®sactive certains plugins et modifie l'empreinte de votre navigateur de fa├¦on ├Ā ce qu'elle ressemble ├Ā n'importe quel utilisateur de Torbutton. Tor ne vous prot├®gera pas si vous ne configurez pas vos applications pour qu'elles passent par Tor. Certains plugins et scripts ne tiennent pas compte des param├©tres du proxy local et peuvent d├®voiler votre adresse IP┬Ā;

- Si vous n'utilisez pas de cryptage suppl├®mentaire pour prot├®ger vos communications, vos donn├®es seront d├®crypt├®es en arrivant au dernier n┼ōud de Tor de la cha├«ne (appel├® n┼ōud de sortie). Autrement dit, vos donn├®es seront potentiellement visibles par le propri├®taire du dernier n┼ōud Tor ou le FAI entre ce n┼ōud et le site web que vous voulez consulter.

Les d├®veloppeurs de Tor ont beaucoup r├®fl├®chi ├Ā ces risques et d'autres et avertissent l'utilisateur sur trois points┬Ā:

- Tor ne vous prot├©ge pas si vous ne l'utilisez pas correctement. Vous pourrez lire la liste des avertissements ici┬Ā: https://www.torproject.org/download/download.html.en#warning; suivez ensuite soigneusement les instructions de votre plate-forme┬Ā: https://www.torproject.org/documentation.html.en#RunningTo┬Ā;

- M├¬me si vous configurez et utilisez Tor correctement, des attaques potentielles demeurent, qui pourraient compromettre la capacit├® de Tor ├Ā vous prot├®ger┬Ā: https://trac.torproject.org/projects/tor/wiki/TheOnionRouter/TorFAQ#Whatattacksremainagainstonionrouting┬Ā;

- Aucun syst├©me d'anonymat n'est parfait dans l'├®tat actuel des choses, et Tor ne fait pas exception ├Ā la r├©gle┬Ā: vous ne pouvez compter uniquement sur le r├®seau Tor actuel si vous souhaitez b├®n├®ficier d'un anonymat sans faille.

24-5. Utiliser le pack de navigation Tor (Tor Browser Bundle)▲

Avec le Tor Browser Bundle, vous pouvez utiliser Tor sous Windows, OS X ou GNU/Linux sans avoir besoin de configurer un navigateur Web. Mieux encore, c'est ├®galement une application portable qui peut ├¬tre ex├®cut├®e ├Ā partir d'une cl├® USB, ce qui vous permet de le transporter vers n'importe quel ordinateur sans avoir besoin de l'installer sur le disque dur de cet ordinateur.

24-6. T├®l├®chargement du pack de navigation▲

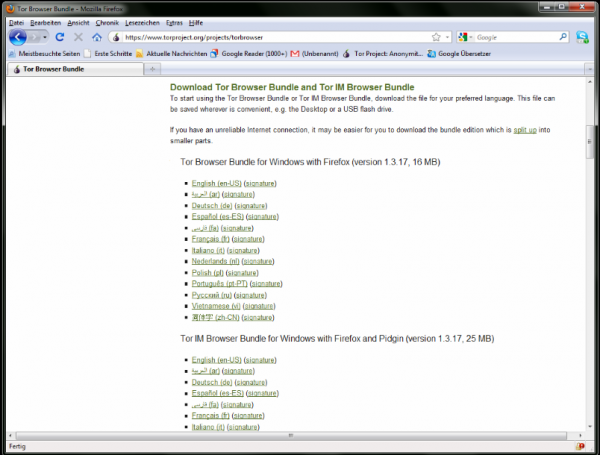

Le Tor Browser Bundle est t├®l├®chargeable ├Ā partir du site Web torproject.org, en un seul fichier ou bien en version ┬½┬Āsplit┬Ā┬╗ compos├®e de plusieurs fichiers. Si votre connexion Internet est lente et peu fiable, la version split aura de meilleures chances de fonctionner que le t├®l├®chargement d'un unique tr├©s gros fichier.

Si le site Web torproject.org est filtr├® l├Ā o├╣ vous vous trouvez, saisissez les mots cl├®s ŌĆ£tor mirrorsŌĆØ dans votre moteur de recherche favori┬Ā; les r├®sultats de votre requ├¬te comprendront probablement d'autres adresses ├Ā partir desquelles t├®l├®charger le Tor Browser Bundle.

Obtenir Tor par email┬Ā: adressez un email ├Ā en mettant ŌĆ£helpŌĆØ dans le corps du message, et vous recevrez des instructions sur la mani├©re dont le robot autor├®pondeur peut vous envoyer le logiciel Tor.

Attention┬Ā: Lorsque vous t├®l├®chargez le Tor Browser Bundle (version classique ou version split), v├®rifiez les signatures des fichiers, surtout si vous t├®l├®chargez des fichiers ├Ā partir d'un site miroir. Cette mesure permet de v├®rifier que les fichiers n'ont pas ├®t├® alt├®r├®s. Pour en savoir plus sur les fichiers signatures et la mani├©re de les v├®rifier, lire https://www.torproject.org/docs/verifying-signature.

Vous pouvez t├®l├®charger le logiciel GnuPG n├®cessaire pour v├®rifier la signature ici┬Ā: http://www.gnupg.org/download/index.en.html#autoref-2.

Les instructions ci-dessous correspondent ├Ā l'installation de Tor Browser sur Microsoft Windows. Si vous utilisez un syst├©me d'exploitation diff├®rent, recherchez sur le site Web de Tor les liens et instructions pour le t├®l├®chargement.

24-6-1. Installation ├Ā partir d'un fichier unique▲

- Dans votre navigateur Web, entrez l'URL de t├®l├®chargement de Tor Browser┬Ā: https://www.torproject.org/projects/torbrowser┬Ā;

- Cliquer sur le lien correspondant ├Ā la langue choisie pour t├®l├®charger le fichier d'installation┬Ā;

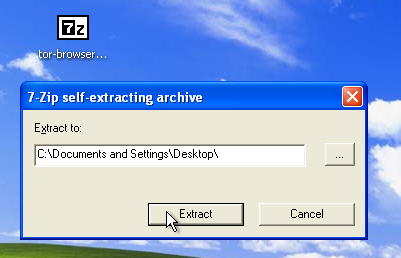

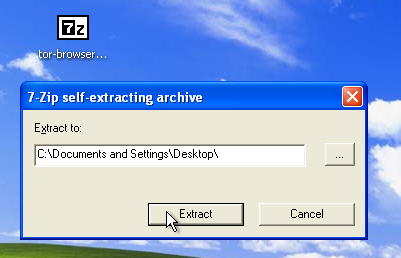

- Double-cliquez sur le fichier .exe que vous avez t├®l├®charg├®. Une fen├¬tre ┬½┬Āfichier autoextractible 7-zip┬Ā┬╗ appara├«tra┬Ā;

- Choisissez un dossier vers lequel extraire les fichiers et cliquez sur ┬½┬ĀExtraire┬Ā┬╗.

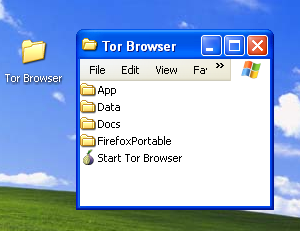

Remarque┬Ā: vous pouvez choisir d'extraire les fichiers directement vers la cl├® USB si vous voulez utiliser Tor Browser sur diff├®rents ordinateurs (par exemple, des ordinateurs dans des cybercaf├®s)┬Ā; - Quand l'extraction est achev├®e, ouvrez le dossier et v├®rifiez que le contenu correspond ├Ā l'image ci-dessous┬Ā:

- Pour nettoyer, supprimez le fichier.exe que vous avez t├®l├®charg├® ├Ā l'origine.

24-6-2. Installation ├Ā partir de la version split▲

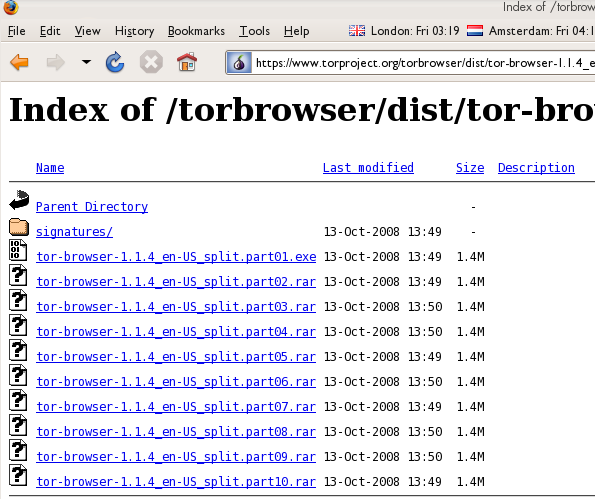

- Dans votre navigateur Web, entrez l'URL de la version split de Tor Browser Bundle (https://www.torproject.org/projects/torbrowser-split.html.en), puis cliquez sur le lien correspondant ├Ā la langue choisie pour aller sur une page ressemblant ├Ā la page en anglais ci-dessous┬Ā:

- Cliquez sur chaque fichier pour le t├®l├®charger (l'un avec une terminaison en .exe et neuf autres avec une terminaison en .rar), l'un apr├©s l'autre, et sauvegardez-les tous dans un dossier sur votre disque dur┬Ā;

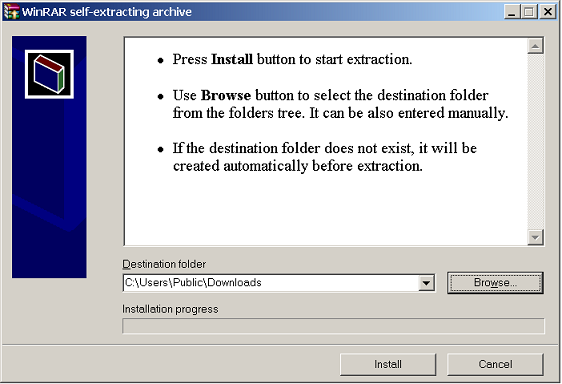

- Double-cliquez la premi├©re partie (le fichier dont le nom se termine en .exe). Cela lance un programme servant ├Ā r├®unir toutes les parties┬Ā;

- Choisissez un dossier o├╣ vous voulez installer les fichiers et cliquez sur ┬½┬ĀInstall┬Ā┬╗. Le programme affiche des messages sur la progression de l'installation, puis se ferme┬Ā;

- Quand l'extraction est achev├®e, ouvrez le dossier et v├®rifiez que le contenu correspond ├Ā l'image ci-dessous┬Ā:

- Pour nettoyer, supprimez tous les fichiers que vous avez t├®l├®charg├®s ├Ā l'origine.

24-7. Utiliser Tor Browser▲

Avant de commencer┬Ā:

Fermez Tor. Si Tor est d├®j├Ā install├® sur votre ordinateur, assurez-vous qu'il n'est pas en cours d'ex├®cution.

Lancez Tor Browser┬Ā:

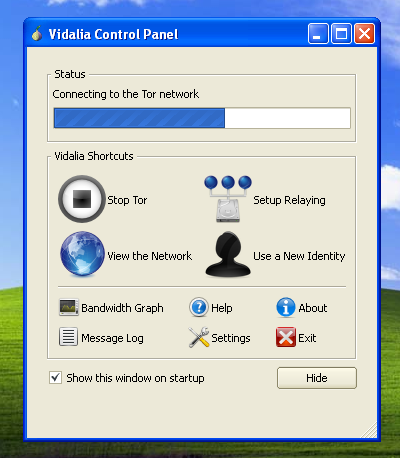

Dans le dossier Tor Browser, double-cliquez sur ┬½┬ĀD├®marrer Tor Browser┬Ā┬╗. Le panneau de contr├┤le Tor (Vidalia) s'ouvre et Tor commence ├Ā se connecter au r├®seau Tor.

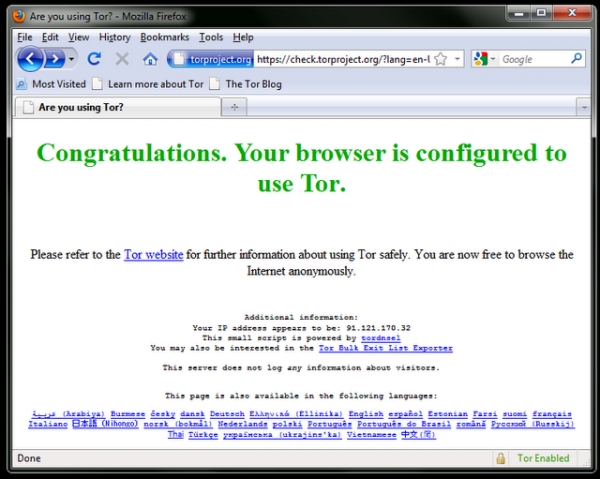

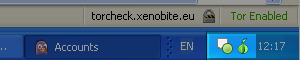

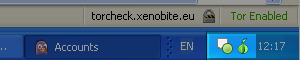

Quand la connexion est ├®tablie, Firefox se connecte automatiquement ├Ā la page TorCheck puis confirme que votre navigateur est configur├® pour utiliser Tor. Cela peut prendre un moment, selon la qualit├® de votre connexion Internet.

Si vous ├¬tes connect├® au r├®seau Tor, une ic├┤ne en forme d'oignon vert appara├«t dans la barre d'├®tat syst├©me au coin inf├®rieur droit de votre ├®cran┬Ā:

24-8. Navigation ├Ā l'aide de Tor Browser▲

Essayer de visiter quelques sites Web et de voir s'ils s'affichent. Les sites sont susceptibles de se charger plus lentement que la normale, car votre connexion est achemin├®e ├Ā travers plusieurs relais.

24-9. Si cela ne fonctionne pas▲

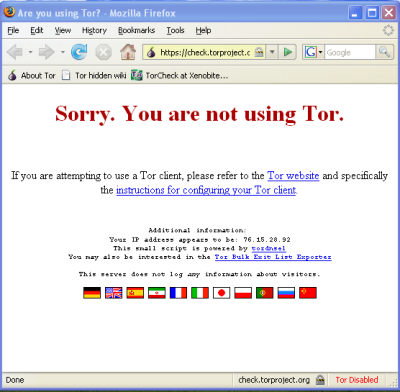

Si l'oignon dans le panneau de contr├┤le Vidalia ne devient jamais vert ou si Firefox est ouvert, mais affiche une page o├╣ vous lisez┬Ā: ┬½┬ĀD├®sol├®. Vous n'utilisez pas Tor actuellement┬Ā┬╗, comme dans l'image ci-dessous, c'est en effet le cas.

Si vous lisez ce message, fermez Firefox et Tor Browser, puis r├®p├®tez les proc├®dures ci-dessus. Vous pouvez effectuer ├Ā tout moment cette v├®rification pour ├¬tre s├╗r que vous ├¬tes en train d'utiliser Tor en allant sur https://check.torproject.org/.

Si Tor Browser ne fonctionne pas au bout de deux ou trois tentatives, il est possible que Tor soit bloqu├® en partie par votre FAI┬Ā; il faut alors essayer d'utiliser la fonction pont de Tor - voir la section ci-dessous ┬½┬ĀUtiliser Tor avec des ponts┬Ā┬╗.

24-10. Utiliser Tor IM Browser Bundle▲

Le Tor IM Browser Bundle est semblable au Tor Browser Bundle, mais il comprend l'acc├©s au client de messagerie instantan├®e multiprotocole Pidgin, qui vous permet de chatter de mani├©re crypt├®e ├Ā partir de votre protocole de messagerie instantan├®e comme ICQ, MSN Messenger, Yahoo┬Ā! Messenger ou QQ qui peuvent ├¬tre filtr├®s.

Pour en savoir plus sur Pidgin┬Ā: http://www.pidgin.im

24-11. T├®l├®charger Tor IM BrowserBundle▲

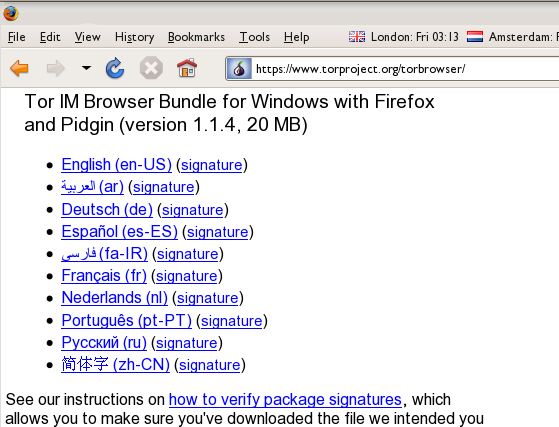

Vous pouvez t├®l├®charger le Tor IM Browser Bundle directement ├Ā partir du site Web de Tor avec ce lien┬Ā: https://www.torproject.org/projects/torbrowser

Si votre connexion Internet est lente ou peu fiable, vous pouvez ├®galement obtenir une version split sur le site Web torproject.org avec ce lien┬Ā: https://www.torproject.org/projects/torbrowser-split.html.en

24-12. Autoextraire l'archive▲

Pour d├®marrer, double-cliquez sur le fichier .exe que vous venez de t├®l├®charger.

C'est normalement la fen├¬tre ci-dessous qui s'affichera┬Ā:

Choisissez un dossier vers le quel vous voulez extraire les fichiers. Dans le doute, conservez l'emplacement par d├®faut. Puis cliquez sur ┬½┬ĀExtraire┬Ā┬╗.

Remarque┬Ā: vous pouvez choisir d'extraire les fichiers directement vers la cl├® USB si vous voulez utiliser Tor Browser sur diff├®rents ordinateurs (par exemple, des ordinateurs dans des cybercaf├®s).

Quand l'extraction est achev├®e, ouvrez le nouveau dossier cr├®├® et v├®rifiez que le contenu correspond ├Ā l'image ci-dessous (vous y trouverez le dossier PidginPortable)┬Ā:

Vous pouvez maintenant supprimer en toute s├®curit├® le fichier .exe que vous aviez t├®l├®charg├® (ou tous les fichiers .rar et .exe si vous avez utilis├® la version split)

24-13. Utiliser Tor IM Browser Bundle▲

Avant de commencer┬Ā:

Fermez Firefox. Si le navigateur Firefox est install├® sur votre ordinateur, assurez-vous qu'il n'est pas lanc├®.

Fermez Tor. Si Tor est install├® sur votre ordinateur, assurez-vous qu'il n'est pas lanc├®.

Lancer Tor IM Browser┬Ā:

Dans le dossier Tor Browser, double-cliquez sur ┬½┬ĀD├®marrer Tor Browser┬Ā┬╗. Le panneau de contr├┤le de Tor (Vidalia) s'ouvre et Tor se connecte au r├®seau Tor.

Quand une connexion est ├®tablie┬Ā:

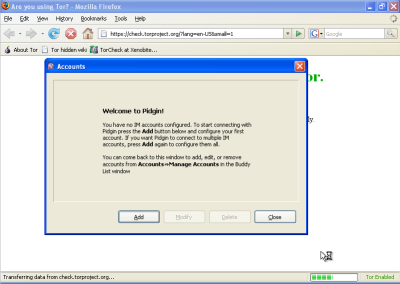

Une fen├¬tre Firefox s'affiche et se connecte ├Ā la page TorCheck, o├╣ doit figurer l'oignon vert qui confirme que votre navigateur est configur├® pour utiliser Tor.

Une fen├¬tre de l'assistant Pidgin (ci-dessous) s'affiche et vous invite ├Ā configurer les param├©tres de votre compte de Messagerie Instantan├®e dans Pidgin.

Vous verrez ├®galement appara├«tre l'ic├┤ne de Tor (un oignon vert si vous ├¬tes connect├®) et l'ic├┤ne de Pidgin dans la barre d'├®tat syst├©me au coin inf├®rieur droit de votre ├®cran

24-14. Configurer votre compte de messagerie instantan├®e dans Pidgin▲

Vous pouvez configurer votre compte de messagerie instantan├®e dans la fen├¬tre de Pidgin. Pidgin est compatible avec la plupart des principaux services de messagerie instantan├®e (AIM, MSN, Yahoo┬Ā!, Google Talk, Jabber, XMPP, ICQ, etc.).

Pour en savoir plus sur le mode d'emploi de Pidgin, voir┬Ā: http://developer.pidgin.im/wiki/Using Pidgin#GSoCMentoring.Evaluations

24-15. Si cela ne fonctionne pas▲

Si l'oignon du Panneau de contr├┤le Vidalia ne devient pas vert ou si Firefox s'ouvre, mais affiche une page o├╣ vous lisez┬Ā: ┬½┬ĀD├®sol├®, vous n'utilisez pas Tor actuellement┬Ā┬╗, vous devez alors┬Ā:

- Quitter Vidalia et Pidgin (voir les d├®tails ci-dessous)┬Ā;

- Relancer Tor IM Browser en suivant les ├®tapes ci-dessus (ŌĆ£Utiliser Tor IM Browser BundleŌĆØ)┬Ā;

- Si Tor Browser ne fonctionne toujours pas au bout de deux ou trois tentatives, il est possible que Tor soit bloqu├® en partie par votre FAI. Se r├®f├®rer ├Ā la section ci-dessous ┬½┬ĀUtiliser Tor avec des ponts┬Ā┬╗.

24-16. Quitter Tor IM Browser▲

Pour quitter Tor IM Browser┬Ā:

- Quittez Vidalia en faisant un clic droit sur l'ic├┤ne de l'oignon dans votre barre de t├óches et choisissez ŌĆ£QuitterŌĆØ dans le menu contextuel de Vidalia┬Ā;

- Quittez Vidalia en faisant un clic droit sur l'ic├┤ne de l'oignon dans votre barre de t├óches et choisissez ŌĆ£QuitterŌĆØ dans le menu contextuel de Pidgin┬Ā;

- Quand l'ic├┤ne de Vidalia et l'ic├┤ne de Pidgin disparaissent de la barre de t├óches de Windows au coin inf├®rieur droit de votre ├®cran, c'est que Tor IM Browser est ferm├®.

24-17. Utiliser les ponts de Tor▲

Si vous soup├¦onnez que votre acc├©s au r├®seau Tor est bloqu├®, vous pouvez vous servir de l'option pont de Tor. Cette fonction a ├®t├® sp├®cialement cr├®├®e pour aider les gens ├Ā utiliser Tor ├Ā partir des emplacements o├╣ l'acc├©s au r├®seau Tor est bloqu├® (pour utiliser un pont, il faut que vous ayez d├®j├Ā t├®l├®charg├® et install├® avec succ├©s le logiciel Tor).

24-18. Qu'est-ce qu'un pont┬Ā?▲

Les relais-ponts (ou ponts en abr├®g├®) sont des relais de Tor qui ne figurent pas dans le principal annuaire public de Tor, ceci intentionnellement, afin de mettre un terme au blocage de ces relais. M├¬me si votre FAI filtre les connexions ├Ā tous les relais de Tor connus du public, il se pourrait qu'il ne r├®ussisse pas ├Ā bloquer tous les ponts.

24-19. O├╣ trouver ces ponts┬Ā?▲

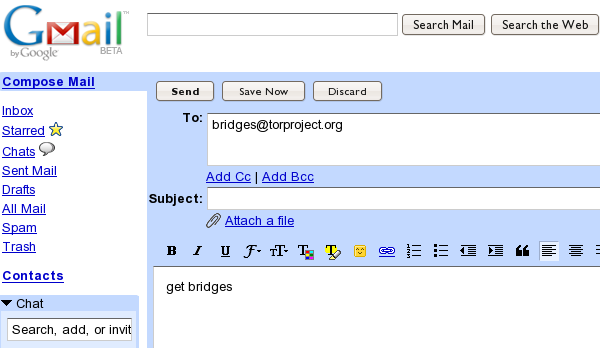

Pour se servir d'un pont, vous devez en localiser un et ajouter ses informations dans vos param├©tres r├®seau. Pour avoir quelques ponts, il suffit, ├Ā l'aide de votre navigateur Web, d'acc├®der ├Ā https://bridges.torproject.org/. Si ce site Web est bloqu├® ou que vous avez besoin de plus de ponts, envoyez un email ├Ā partir d'un compte Gmail ├Ā en indiquant dans le corps de votre message ┬½┬Āget bridges┬Ā┬╗ (sans guillemets).

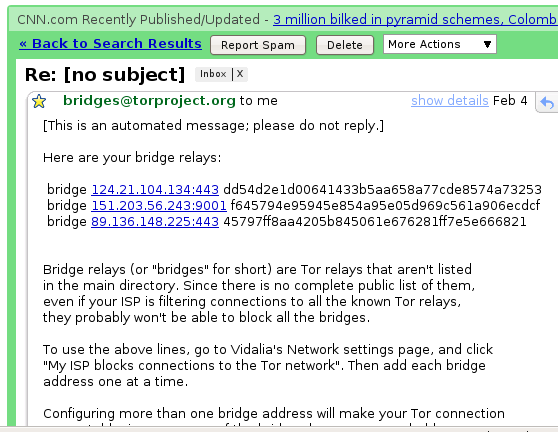

Quasi instantan├®ment, vous recevrez une r├®ponse contenant des informations sur quelques ponts┬Ā:

Points tr├©s importants┬Ā:

- Vous devez imp├®rativement utiliser un compte Gmail pour envoyer votre requ├¬te. Si torproject.org acceptait les requ├¬tes provenant d'autres comptes de messagerie, un cyber-attaquant pourrait ais├®ment cr├®er de multiples adresses email et conna├«tre rapidement tous les ponts. Si vous ne poss├®dez pas encore de compte Gmail, cela ne vous prendra que quelques minutes pour en cr├®er un┬Ā;

- Si votre connexion Internet est lente, vous pouvez utiliser l'URL https://mail.google.com/mail/h/ pour avoir un acc├©s direct ├Ā la version HTML de Gmail.

24-20. Activer le bridging et entrer les informations sur le pont▲

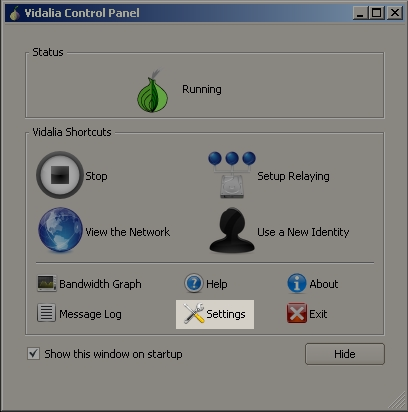

Apr├©s avoir obtenu des adresses de relais-ponts, vous devez configurer Tor avec l'adresse de pont Tor de votre choix┬Ā:

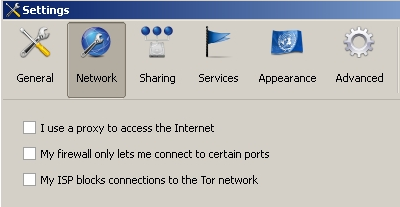

- Ouvrez le panneau de contr├┤le de Tor (Vidalia)┬Ā;

- Cliquez sur ┬½┬ĀParam├©tres┬Ā┬╗. Une fen├¬tre ┬½┬ĀParam├©tres┬Ā┬╗ s'ouvrira┬Ā;

- Cliquez sur ┬½┬ĀR├®seau┬Ā┬╗┬Ā;

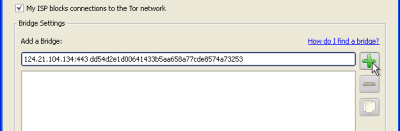

- S├®lectionnez ┬½┬ĀMon pare-feu ne me permet de me connecter qu'├Ā certains ports┬Ā┬╗ et ┬½┬ĀMon FAI bloque les connexions au r├®seau Tor┬Ā┬╗┬Ā;

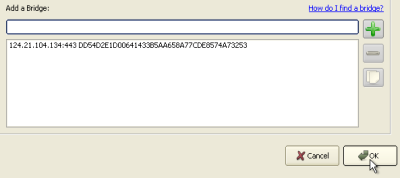

- Entrez les informations relatives ├Ā l'URL du pont que vous avez re├¦ues par email dans le champ ┬½┬ĀAjouter un pont┬Ā┬╗┬Ā;

- Cliquez sur le + en vert plac├® sur le c├┤t├® droit du champ ┬½┬ĀAjouter un pont┬Ā┬╗. L'URL est ajout├®e dans la boite ci-dessous┬Ā:

- Cliquez sur ┬½┬ĀOK┬Ā┬╗ en bas de la fen├¬tre pour valider vos nouveaux param├©tres┬Ā;

- Dans le panneau de contr├┤le de Tor, arr├¬tez et red├®marrez Tor pour utiliser vos nouveaux param├©tres.

Remarque┬Ā:

Ajoutez autant d'adresses de ponts que possible. Des ponts suppl├®mentaires augmentent la fiabilit├®. Un seul pont suffit pour atteindre le r├®seau Tor, mais si vous n'en avez qu'un et qu'il se fait bloquer ou cesse de fonctionner, vous serez coup├® du r├®seau Tor tant que vous n'aurez pas ajout├® de nouveaux ponts.

Pour ajouter plus de ponts dans vos param├©tres r├®seau, r├®p├®tez l'op├®ration ci-dessus avec les informations correspondant aux ponts suppl├®mentaires obtenues dans le message e-mail re├¦u de .