III. D├®marrage rapide▲

Internet est censur├® quand les personnes ou groupes de personnes qui contr├┤lent un r├®seau emp├¬chent les utilisateurs d'acc├®der ├Ā certains contenus ou services.

La censure sur Internet rev├¬t plusieurs formes. Par exemple, des gouvernements peuvent bloquer les services e-mails habituels pour contraindre les citoyens ├Ā utiliser un service de messagerie ├®tatique qui peut ├¬tre facilement surveill├®, filtr├® ou ferm├®. Les parents peuvent contr├┤ler le contenu auquel acc├©dent leurs enfants mineurs. Une universit├® peut emp├¬cher les ├®tudiants d'acc├®der ├Ā Facebook depuis la biblioth├©que. Un g├®rant de cybercaf├® peut bloquer le partage de fichiers en peer-to-peer (P2P). Les r├®gimes autoritaires peuvent censurer les rapports sur les atteintes aux droits de l'homme ou sur les fraudes lors des pr├®c├®dentes ├®lections. Les gens ont des points de vue tr├©s variables sur la l├®gitimit├® de ces formes de censure.

III-A. Contournement▲

Le contournement est l'action de d├®jouer la censure d'Internet. Il y a bien des moyens de le faire, mais pratiquement tous les outils fonctionnent d'une mani├©re similaire. Ils ordonnent ├Ā votre navigateur de passer par un ordinateur interm├®diaire, appel├® proxy, qui┬Ā:

- est situ├® dans un lieu non soumis ├Ā la censure d'Internet┬Ā;

- n'a pas ├®t├® bloqu├® depuis l'endroit o├╣ vous vous trouvez┬Ā;

- sait comment r├®cup├®rer et renvoyer du contenu ├Ā des utilisateurs tels que vous.

III-B. S├®curit├® et Anonymat▲

Gardez bien ├Ā l'esprit qu'aucun outil n'est la solution id├®ale pour votre situation. Les diff├®rents outils offrent des degr├®s de s├®curit├® variables, mais la technologie ne peut ├®liminer les risques physiques que vous prenez en vous opposant au pouvoir en place. Ce livre contient plusieurs chapitres expliquant comment fonctionne Internet, ce qui est important pour comprendre la censure et comment la d├®jouer sans se mettre en danger.

III-C. Il y a beaucoup de variantes▲

Certains outils fonctionnent uniquement avec votre navigateur Web alors que d'autres peuvent ├¬tre appliqu├®s ├Ā plusieurs programmes ├Ā la fois. Ces programmes peuvent avoir besoin d'├¬tre configur├®s pour diriger le trafic Internet ├Ā travers un proxy. Avec un peu de patience, vous pourrez faire tout ├¦a sans installer aucun programme sur votre ordinateur. Notez bien que les outils qui r├®cup├©rent les pages Web pour vous peuvent ne pas afficher les sites correctement.

Certains outils utilisent plus d'un ordinateur interm├®diaire afin de cacher vos visites ├Ā des services bloqu├®s. Cela aussi cache vos activit├®s aux fournisseurs de ces outils, ce qui peut ├¬tre important pour votre anonymat. Un outil peut avoir une mani├©re intelligente de se renseigner sur les proxys alternatifs auxquels il peut se connecter, au cas o├╣ l'un de ceux que vous utilisez soit lui aussi censur├®.

Dans l'id├®al, le trafic g├®n├®r├® par les requ├¬tes, leur r├®cup├®ration et leur renvoi est chiffr├® afin de le prot├®ger des regards indiscrets.

Choisir l'outil le plus adapt├® ├Ā votre situation n'est toutefois pas la d├®cision la plus importante que vous ferez en pratique quand il deviendra difficile d'atteindre ou de produire du contenu face ├Ā la censure d'Internet. M├¬me s'il est difficile de fournir des conseils concrets sur de telles choses, il est crucial de passer du temps ├Ā r├®fl├®chir sur le contexte, tel que┬Ā:

- o├╣, quand et comment vous avez l'intention d'utiliser ces outils┬Ā;

- qui pourrait vouloir vous emp├¬cher de faire ce que les outils vous permettent de faire┬Ā;

- avec quelle force ces organisations et ces personnes s'opposent ├Ā cette utilisation┬Ā;

- quelles ressources sont ├Ā leur disposition, y compris la violence.

III-D. Acc├®der ├Ā la plupart des sites Web bloqu├®s sans programme compl├®mentaire▲

L'outil de contournement le plus basique est le proxy Web. Bien qu'il y ait beaucoup de raisons pour que cela ne soit pas la solution optimale pour vous, c'est souvent un bon point de d├®part pour un contournement tr├©s basique. En admettant qu'elle n'est pas encore bloqu├®e de chez vous, visitez l'adresse suivante┬Ā: http://sesaweenglishforum.net

Acceptez les conditions d'utilisation et entrez l'adresse du site bloqu├® que vous voulez visiter dans la barre d'adresse bleue┬Ā:

Appuyez sur Entr├®e ou cliquez sur GO. Si vous acc├®dez au site demand├®, cela fonctionne. Si le lien ci-dessus ne fonctionne pas, vous devrez trouver une autre m├®thode de contournement. Les chapitres sur les proxys Web et sur Psiphon dans ce livre donnent quelques conseils pour trouver un proxy Web et plein d'autres pour d├®cider si vous devriez vous en servir une fois que vous l'avez trouv├®.

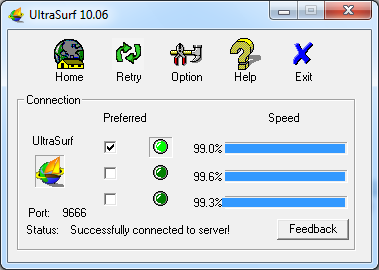

Si vous avez besoin d'acc├®der ├Ā toutes les fonctionnalit├®s d'un site Web particuli├©rement complexe comme Facebook, vous voudrez certainement utiliser un outil simple, installable comme Ultrasurf plut├┤t qu'un proxy Web. Si vous d├®sirez ou avez besoin d'une solution ├®prouv├®e par des tests de s├®curit├® rigoureux dans le but de rester anonyme sans avoir besoin de savoir qui administre le service, vous devriez utiliser Tor. Si vous avez besoin d'acc├®der via Internet ├Ā des services filtr├®s autres que des sites Web, par exemple des plateformes de messagerie instantan├®e ou des serveurs mails (ceux utilis├®s par des programmes comme Mozilla Thunderbird ou Microsoft Outlook), vous devriez essayer HotSpot Shield ou d'autres services OpenVPN. Tous ces outils, qui ont leur propre chapitre plus loin dans ce livre, sont d├®crits bri├©vement ci-dessous.

III-E. Acc├®der ├Ā tous les sites Web et plateformes bloqu├®s▲

Ultrasurf est un outil proxy gratuit pour les syst├©mes d'exploitation Windows. Il peut ├¬tre t├®l├®charg├® ici┬Ā: http://ultrasurf.us/, http://www.ultrareach.net/ ou http://www.wujie.net/. Le fichier .zip t├®l├®charg├® doit ├¬tre d├®compress├® ├Ā l'aide du clic droit, en s├®lectionnant ┬½┬ĀExtraire toutŌĆ”┬Ā┬╗. Le fichier .exe extrait peut ├¬tre lanc├® directement (m├¬me d'une cl├® USB dans un cybercaf├®) sans installation.

Ultrasurf se connecte automatiquement et lance une nouvelle instance du navigateur Internet Explorer avec lequel vous ouvrirez les sites Web bloqu├®s.

III-F. Outrepasser les filtres et rester anonyme sur le Web▲

Tor est un r├®seau sophistiqu├® de serveurs proxy. C'est un programme gratuit et libre, d├®velopp├® principalement pour permettre la navigation Web anonyme. Il s'agit aussi d'un merveilleux outil pour contourner la censure. Le navigateur Tor Bundle pour Windows, OS X ou GNU/Linux peut ├¬tre t├®l├®charg├® depuis https://www.torproject.org/download/download.html.en. Si le site Web torproject.org est bloqu├®, vous pouvez trouver d'autres endroits o├╣ l'obtenir en tapant ┬½┬Ātor mirror┬Ā┬╗ dans votre moteur de recherche pr├®f├®r├® ou en envoyant un e-mail ├Ā contenant ┬½┬Āhelp┬Ā┬╗ dans le corps du message.

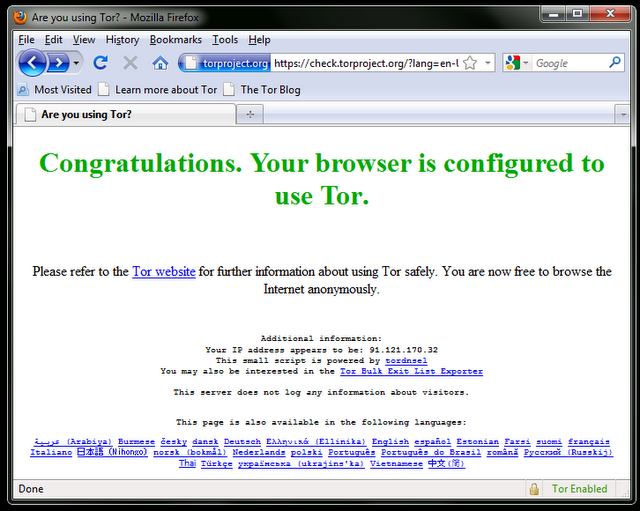

Quand vous cliquez sur le fichier t├®l├®charg├®, il s'extrait ├Ā l'endroit que vous voulez. Cela peut aussi ├¬tre une cl├® USB qui pourra ├¬tre utilis├®e dans un cybercaf├®. Vous pouvez lancer Tor en cliquant sur ┬½┬ĀD├®marrer Tor Browser┬Ā┬╗ (attention ├Ā bien fermer toutes les instances de Tor ou Firefox qui sont d├®j├Ā en fonctionnement). Apr├©s quelques secondes, Tor lance une version sp├®ciale du navigateur Firefox sur un site Web de test. Si ce message s'inscrit en vert ┬½┬ĀCongratulations. Your browser is configured to use Tor.┬Ā┬╗ (┬½┬ĀF├®licitations. Votre navigateur est configur├® pour utiliser Tor.┬Ā┬╗), vous pouvez alors utiliser cette fen├¬tre pour visiter les sites Web jusqu'alors bloqu├®s.

III-G. Encapsulez tout votre trafic Internet dans un tunnel s├®curis├®▲

Si vous voulez acc├®der ├Ā des services Internet autres que le Web, comme les e-mails via un client comme Outlook ou Thunderbird, une mani├©re simple et sure est d'utiliser un VPN (pour Virtual Private Network, soit ┬½┬Ār├®seau priv├® virtuel┬Ā┬╗). Un VPN va chiffrer dans un canal tout le trafic Internet entre vous et un autre ordinateur, de telle mani├©re que non seulement les diff├®rentes sortes de communication apparaitront identiques aux oreilles indiscr├©tes, mais le chiffrement les rendra aussi illisibles ├Ā tout le monde sur tout leur trajet. Quand vous vous connectez ├Ā un VPN, votre FAI ne verra pas le contenu que vous ├®changez, mais il sera toutefois capable de voir que vous vous connectez ├Ā un VPN. Beaucoup de compagnies internationales utilisent un VPN pour se connecter de mani├©re s├®curis├® ├Ā leurs bureaux distants, la technologie VPN a peu de risque d'├¬tre bloqu├®e dans son ensemble.

III-G-1. Hotspot Shield▲

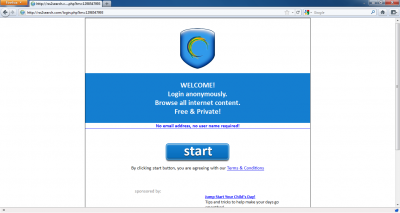

Une mani├©re simple de d├®buter avec les VPN est d'utiliser Hotspot Shield. Il s'agit d'une solution VPN gratuite (mais commerciale) disponible pour les syst├©mes d'exploitation Windows et OS X.

Pour installer Hotspot Shield, vous devez t├®l├®charger le programme depuis https://www.hotspotshield.com. La taille du fichier est d'environ 6 Mo, donc le t├®l├®chargement peut prendre 25 minutes ou plus avec une connexion lente. Pour l'installer, double-cliquez sur le fichier t├®l├®charg├® et suivez les instructions donn├®es par l'assistant d'installation.

Une fois l'installation termin├®e, d├®marrez Hotspot Shield en cliquant sur l'ic├┤ne ┬½┬ĀHotspot Shield Launch┬Ā┬╗ sur votre bureau ou par ┬½┬ĀProgrammes > Hotspot Shield┬Ā┬╗. Une fen├¬tre de navigation s'ouvrira sur une page de statut montrant les diff├®rentes ├®tapes des tentatives de connexion┬Ā: ┬½┬ĀAuthentification┬Ā┬╗ ou ┬½┬ĀAssignation de l'adresse IP┬Ā┬╗. Une fois connect├®, Hotspot Shield vous redirigera vers une page de bienvenue. Cliquez sur ┬½┬ĀStart┬Ā┬╗ pour commencer la navigation.

Pour arr├¬ter Hotspot Shield, faites un clic droit sur l'ic├┤ne dans la barre de t├óches et s├®lectionnez ┬½┬ĀDisconnect/OFF┬Ā┬╗.